Com softwares e ferramentas especializados, a coleta e análise de dados faz diferença nos centros de operações de segurança (SOC)

Por Renato Mirabili Junior*

A sociedade e a tecnologia avançam a passos largos. Na mesma velocidade, se faz necessário que organizações invistam em segurança da informação, apostando em profissionais capacitados, ferramentas inovadoras, políticas de segurança adequadas, treinamentos e tudo que torne o ambiente corporativo cada dia mais seguro e insuscetível a falhas. Nesse contexto, a implementação de um SOC (Security Operations Center, um Centro de Operações de Segurança) reúne estratégias importantes que servem de resposta a muitas dessas demandas. Graças ao valor da informação, hoje em dia, cada vez mais empresas investem em seu próprio centro de operações de segurança.

Com um SOC, softwares de coleta e análise de dados permitem monitorar em tempo real a infraestrutura e alertar sobre quaisquer eventos que ameacem o negócio, com monitoração preventiva de ataques, resposta rápida a incidentes, armazenamento de logs e gestão preventiva de fraudes, invasão ou qualquer ocorrência de vazamento de dados, perda de informações ou impacto à continuidade do negócio.

No mercado, diversas ferramentas estão disponíveis para esse fim. Uma das mais utilizadas é o Elasticsearch, um dos mais poderosos instrumentos de indexação e busca de dados. Mas afinal, o que vem a ser isso? O Elasticsearch faz parte do pacote conhecido como ELK Stack, que se trata de uma sigla para três projetos Open Source (Elasticsearch / Logstash / Kibana), adicionados ao projeto X-Pack, e que podem ser resumidos da seguinte forma:

Elasticsearch – É o mecanismo de busca e análise de dados, mas também pode ser utilizado como fonte de dados da aplicação, ou seja, ele provê o armazenamento de dados.

Logstash / Beats – São responsáveis pela ingestão de dados no Elasticsearch. O Filebeat, ou simplesmente Beats, é capaz de monitorar arquivos de Log, os quais são analisados e depois importados para o Elasticsearch. O Logstash é um pipeline de processamento de dados do lado do servidor que absorve dados de uma variedade de fontes, transforma-os e os envia para um local de destino onde serão depositados e analisados.

Kibana – É uma interface WEB a qual permite que os usuários visualizem de forma fácil com diagramas, mapas e gráficos, os dados do Elasticsearch, tudo em tempo real, podendo criar e salvar Dashboards que atendam da melhor forma possível e facilitem a visualização e compreensão pelo analista.

X-Pack – Apesar de ser uma ferramenta paga, possui diversos componentes gratuitos. É capaz, por exemplo, de fazer o monitoramento do cluster, emitir alertas e relatórios e análise de grafos.

Como funciona

No Elastic, todos os documentos são indexados. Isso significa que tudo é registrado e armazenado em um banco de dados. Quando realizamos uma busca, o Elastic efetuará a análise através do índice invertido.

Isso é possível porque os índices invertidos alimentam o mecanismo de busca, armazenando todo o conteúdo, sejam palavras, números, caracteres etc., que podem estar presentes em um determinado número de documentos, encontrando paridade entre o conteúdo armazenado e os mesmos. No índice invertido do Elastic, ele não armazena apenas a ocorrência das palavras, mas, também sua ordem. Sendo assim, quando um novo texto é lido, o Elastic já tem a resposta, obtendo os resultados rapidamente, classificando o Elastic em uma ferramenta de busca eficaz e com resultados praticamente em tempo real.

No Elastic também podemos utilizar a funcionalidade de Filter (Filtros), o qual podemos salvar dados de pesquisa para realizar buscas e consultas repetidas, garantindo uma entrega aprimorada e eficiente.

Como usar

Através do recebimento dos Logs, podemos, por meio de análise desses dados do Log, praticamente em tempo real, conduzir ações para combater/evitar eventos maliciosos ou suspeitos em determinado ambiente. Abaixo veremos alguns exemplos de casos de uso diários do Elastic, no campo da Segurança da Informação:

- Monitoramento de Active Directory (AD)

- Criação de Contas Administrativas

- Inclusão de Contas em Grupos Administrativos

- Reativação de Contas Inativas

- Tentativa de Login através de Conta Bloqueada

- Tentativa de Bruteforce

- Logon fora do horário de trabalho

- Monitoramento de Firewall

- Conexões VPN/SSL fora do horário de trabalho

- Conexões RDP fora do horário de trabalho

- Conexões VPN/RDP de fora do país

- Tentativa de Conexões VPN/RDP através de conta Bloqueada

- Monitoramento de Antivírus

- Alertas de Malwares / Ransomwares

- Alertas de Atualização de Vacina

Esses são apenas alguns exemplos dentre uma gama enorme do que pode ser feito com essa ferramenta. É valido reforçar que, hoje, o Elastic é uma das ferramentas mais promissoras do mercado profissional e cumpre com excelência o que se propõe como uma solução contra ameaças e vulnerabilidades do cliente.

Kibana: saiba mais sobre seu uso em um Centro de Operações de Segurança

Uma das tarefas principais do Centro de Operações de Segurança é o monitoramento, que inclui toda e qualquer atividade de rede, servidores, bancos de dados, antivírus, enfim, quaisquer procedimentos que possamos identificar algum tipo de vulnerabilidade que possa dar “entrada” para eventos maliciosos. Uma das principais ferramentas para esse monitoramento é o Kibana, uma interface gráfica acessada via navegador WEB para visualização dos dados coletados pelo Elastic.

Com o Kibana podemos, basicamente, obter qualquer tipo de visualização com painéis e gráficos (pizza, barras, mapas, medidores, etc.) criando dashboards personalizados para termos uma visão geral desses dados.

Tipos de Visualizações

Através do menu “Visualize Library”, é possível acessar todos os modelos de visualizações disponíveis no KIbana. Já em “Create Visualization” temos a opção de criar utilizando estes modelos já existentes. Entenda algumas das possibilidades de visualização da ferramenta:

Visualização Métrica – Tudo o que ela faz é exibir um único número (contador) com base na agregação do Elasticsearch.

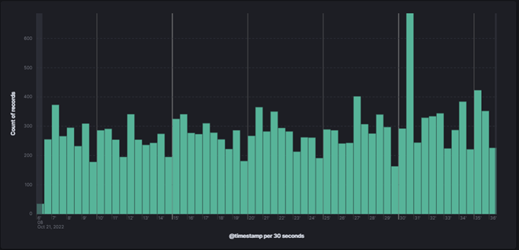

Barra Vertical – Mostra a quantidade de Logs recebidos em um gráfico de eixo XY, em um determinado intervalo de tempo.

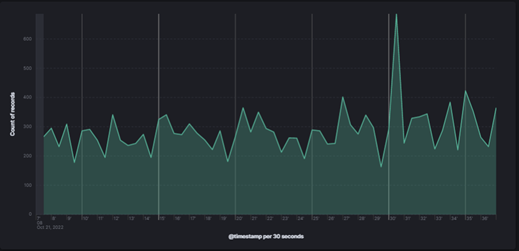

Gráfico de Área – Mostra essencialmente o mesmo que o gráfico de Barras, exceto que a área abaixo da linha é destacada.

Gráfico de Linhas – O gráfico de linhas é muito parecido com os gráficos de barras e de área, sendo sua configuração praticamente a mesma. A sua vantagem é que poder criar várias informações dentro de um único gráfico, economizando tempo e deixando-o mais compacto que os demais.

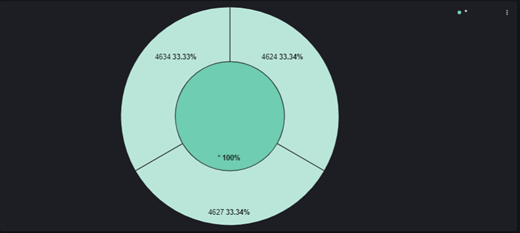

Gráfico de Pizza ou Torta (Pie) – Este gráfico é totalmente diferente dos demais, pois contém um conjunto de dados específicos e mais adequados para este tipo de gráfico. Ele divide em “fatias” uma contagem total dividida em subcategorias.

Para termos uma ideia pratica de como utilizar esses modelos de visualizações, podemos ter um contador de falha de logons, utilizado a visualização métrica, por exemplo. Ou poderíamos ver em tempo praticamente real uma tendência de recebimento de logs e suas oscilações para cima ou para baixo, utilizando gráfico de Barras ou de Linhas ou, no caso de querermos dois ou mais dados comparativos, como, por exemplo, total de logs de Logons Realizados x Falhas de Logons, usaríamos a visualização de Linhas. E usando o gráfico de Pizza, poderíamos ter uma visualização de um total de Falhas de Logons dividido por Usuário ou por Host, por exemplo. Enfim, temos uma gama enorme de opções para podermos montar cada visualização e inseri-la posteriormente no dashboard.

Os dashboards são conjuntos de visualizações criadas geralmente exibindo dados relacionados e vindos de uma mesma fonte de dados. Com o Kibana, é possível criar versões personalizadas dessas visualizações da dados, que possam ser acessadas mais rapidamente e de maneira constante.

À medida que cresce a importância de garantir uma maior proteção de dados, confiabilidade e conformidade com órgãos reguladores, as empresas aumentam o investimento em segurança da informação e este é somente um exemplo de como isso pode ser feito através do monitoramento de uma central de SOC. Caso haja interesse em conhecer melhor esse serviço e as ferramentas apresentadas aqui, entre em contato com o time de especialistas da Protiviti no site.

*Renato Mirabili é Consultor de SOC na Protiviti Brasil.